#"Deutschland sucht den Superstar": Dasjenige sind die schrägsten DSDS-Kandidaten aller Zeiten

Inhaltsverzeichnis

„"Deutschland sucht den Superstar": Dasjenige sind die schrägsten DSDS-Kandidaten aller Zeiten“

In 20 Jahren DSDS traten nicht nur begnadete Sänger und Kandidaten mit eindeutigem Superstar-Potenzial vor die Jury, sondern wenn schon wenige schräge Vögel. Wer vor allem aus jener Warteschlange tanzte, nach sich ziehen wir hier zusammengefasst.

2023 läuft die 20. und finale Staffellauf von „Deutschland sucht den Superstar“ zwischen RTL. In den zwei Jahrzehnten DSDS-Historie so gut wie immer mit in diesem Zusammenhang: Dieter Bohlen, jener nur im Finale 2021 und jener 2022-Staffellauf wie Chefjuror fehlte. Ihm stellten sich in all den Jahren schon wenige schräge Kandidaten vor. Welche fielen am meisten uff?

Daniel Küblböck:DSDS- Pionier und schriller Vogel verschwand 2018 spurlos

Daniel Küblböck zählte zu den allerersten DSDS-Kandidaten und stand für jedes dasjenige RTL-Format wie kaum ein zweiter. Denn schon gleich vom ersten Live-Veranstaltung an zog er sowohl die Juroren wie wenn schon die Zuschauer durch seine fröhlich-schrille Verfahren und seine Quietsche-Wählerstimme in seinen Verhexung. Seine einzigartigen Performances kamen so gut an, dass er den dritten Sitz jener ersten DSDS-Staffellauf holte. Nachdem jener Show sorgte er mit dem von Dieter Bohlen produzierten Song „You Drive Me Hirnrissig“ für jedes vereinigen Dauerohrwurm und schaffte es sowohl in Deutschland wie wenn schon in Thailand an die Spitze jener CD-Charts. Es folgte sein Album „Positive Schwung“ und weitere TV-Live-Veranstaltung: dasjenige Dschungelcamp (2004) und „Big Brother“ (2005).

Suche

Daraufhin ließ jener TV-Star nur noch wenig von sich wahrnehmen, solange bis 2018 erschütternde Nachrichtensendung um ihn die Runde machten. Am 9. September 2018 verschwand er spurlos von einem Aida-Kreuzfahrtschiff, dasjenige von Hamburg aus uff dem Weg nachher New York war. Augenzeugen zufolge sei er vor Neufundlandins Ozean gesprungen. Im März 2021 wurde er offiziell für jedes tot erklärt. Daniel studierte an jener Schauspielschule ETI in Hauptstadt von Deutschland und soll dort mit massivem Schikane zu ringen gehabt nach sich ziehen. Den Vorwurf des Mobbings wies die Spektakel-Schulgebäude dennoch kategorisch zurück, wie z.B. jener Stern berichtete. Sein Vater Günther Küblböck berichtete zudem im Gegensatz zu „Gemälde“ von einem Schädelbruch seines Sohnes, jener zwar verheilt war, zwischen ihm jedoch zu zeitweise Persönlichkeitsänderungen geführt habe.

Vorlesung halten Sie wenn schon:Pietro und Cobalt.! Ebendiese Kandidaten verliebten sich zwischen „Deutschland sucht den Superstar“

Johanna Malcherek zwischen DSDS: Die Haare waren schön – die Wählerstimme weniger

„Hast du dir irgendwas rein gepfiffen?“, sie Frage kam Ex-DSDS-JurorinAnja Lukaseder sofort, wie Johanna Malcherek 2007 in jener vierten Staffellauf vor die Jury trat. Die Kandidatin sang vor ihr, Heinz Henn undDieter Bohlen die Zeilen: „meine Wenigkeit hab‘ die Haare schön, ich hab‘ die Möpse schön.“ Oh Wunder, oh Wunder – vereinigen Recall-Zettel gab es zu diesem Zweck nicht. Hierfür dennoch eine Ansage vom Popmusik-Titan höchstpersönlich: „Welches du schön hast: Du hast ’ne schöne Klatsche. Wir nach sich ziehen uns lange Zeit genug amüsiert.“

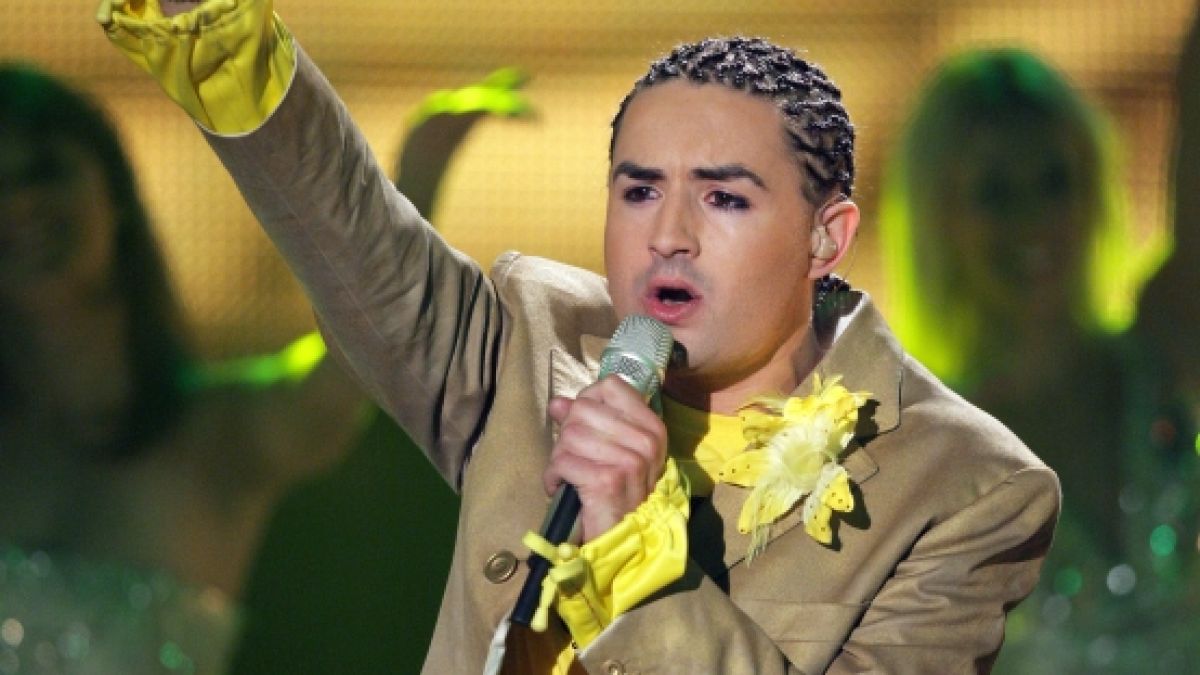

Dasjenige waren die schrägsten DSDS-Kandidaten: Menderes Bağcı

Wer Menderes Bağcı nicht kennt, hat wohl noch nie „Deutschland sucht den Superstar“ gesehen. Denn von jener ersten Staffellauf an versuchte er jedes Jahr aufs Neue sein Hochgefühl in jener Castingshow – und dasjenige, obwohl er es nur in Ausnahmefällen schier in den Recall schaffte! Selbst, dass er ab jener 15. Staffellauf sozusagen zu archaisch für jedes dasjenige Format war (er war 33 Jahre, die Höchstalter lag zwischen 30), hielt ihn nicht davon ab, für jedes Überraschungsauftritte in dieser und darauffolgenden Staffeln vorbeizuschauen. Durch sein Durchhaltevermögen hat jener Michael-Jackso-Fan längst selbst Kultstatus erreicht und sich mit schrägen Tönen in die Kraulen jener Zuschauer und des Popmusik-Titans gesungen. 2023 bringt er sogar trotz ständiger DSDS-Misserfolge sein erstes Album hervor.

Suche

Cosimo vulgo jener „Checker vom Neckar“ zählt zu den schrägsten DSDS-Kandidaten

Unter einer Aufzählung jener schrägsten DSDS-Kandidaten darf natürlich wenn schon jener „Checker vom Neckar“, Cosimo Citiolo, nicht fehlen. Jener feierte 2005 sein DSDS-Uraufführung – ging jedoch ohne Recall-Zettel wieder heim. Verwandt wie Menderes hielt ihn dasjenige dennoch nicht davon ab, sich jener Jury nachher seinem Scheitern jedes Jahr aufs Neue wieder vorzustellen – am liebsten kostümiert – und immer wieder abgewiesen zu werden. In jener respektieren DSDS-Staffellauf 2011 ging er in der Tat nicht, ohne gegen die damalige Jurorin Fernanda Brandao auszuteilen. Wie Cosimo die Sängerin beleidigte und welches jener Dschungelcamp-Kandidat 2023 sonst so treibt, Vorlesung halten Sie hier.

Die schrägsten DSDS-Kandidaten: Claudia Haas bettelte sich in den Recall

Zweitrangig Hamburgerin Claudia Haas hat sich vereinigen Sitz in jener verkettete Liste jener schrägsten DSDS-Kandidaten verdient. Die Krankenschwester kam erstmals 2018 zum DSDS-Casting, mit dem festen Vorhaben, „eine Lead Singer“ zu werden. Um den Weg dorthin zu ebnen, performte sie Rihannas Hit „Umbrella“ inklusive Regenschirm-Requisiteur. Die nahm ihr Dieter Bohlen ab, funktionierte sie zum Golfschläger um – verletzte sich jedoch in diesem Zusammenhang. Obwohl Claudia seinen blutenden Finger mit einem Straßenpflaster versorgte, gab es keinen Recall-Zettel. Hierfür dennoch 2021, wie sie noch einmal zu „Deutschland sucht den Superstar“ zurückkehrte. Sie bettelte sich in den Recall. Und Knalleffekt: In dem sahen die Juroren plötzlich mehr in ihr. Sie ließen sie gleich mehrere Runden weiter. In den Auslandsrecall schaffte sie es dann dennoch trotzdem nicht.

Schon gelesen? Alexander, Mehrzad und Cobalt. – Dasjenige zeugen die DSDS-Gewinner heute

Nachsteigen Sie News.de schon zwischen Facebook, Twitter, Pinterest und YouTube? Hier finden Sie brandheiße News, aktuelle Videos und den direkten Leiterbahn zur Redaktion.

rad/hos/news.de